네트워크DLP Mail-i

네트워크DLP Mail-i

아시아 최초 가트너 매직쿼드런트 등재, 20년간 대한민국 시장 점유율 1위를 지켜온 독보적인 네트워크 정보유출방지 솔루션입니다.

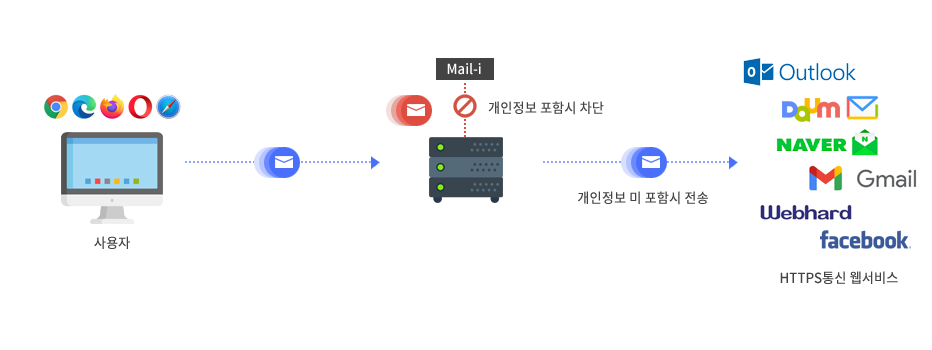

SSL/TLS 가시성 확보

Web Proxy와 DLP가 일체화된 엔진을 통해 HTTPS 암호화 트래픽을 성능 저하 없이 실시간 복호화하여 분석합니다.

초고속 빅데이터 검색

분산 병렬 처리 기술로 1만 명의 3년치(1억 건) 로그 속에서 원하는 사용자나 키워드를 3분 이내에 찾아냅니다.

생성형 AI 완벽 통제

ChatGPT 등에 입력되는 프롬프트 대화 내용과 첨부파일 내 개인정보 유출을 실시간 탐지하고 차단합니다.

보안 위협 대응 시나리오

- 개인정보 패턴 분석: 주민번호, 운전면허, 여권번호 등 고유식별정보 13종과 사용자 정의 키워드 완벽 탐지.

- 문서 정합성 분석: MS Office, PDF, 한글(HWP) 등 50여 종 문서 포맷 추출 및 확장자 변조 파일 검출.

- 압축 파일 분석: 5회 이상 다단계 압축 파일 및 알집 등 국내 특화 압축 포맷에 대한 실시간 내용 분석 지원.

- 유출 채널 커버리지: 웹메일(Gmail, Outlook), 메신저, 클라우드(Dropbox, iCloud), P2P 등 모든 전송 경로 감시.

기술적 보호조치 준수 (컴플라이언스)

| 관련 법규 |

Mail-i 대응 기능 |

개인정보보호법 제34조

(유출 통지 등) |

유출 시점, 경위, 항목(항목별 개수)에 대한 정확한 로그와 원본 재현 자료 제공 |

안전성 확보조치 기준

(접근통제) |

웹메일, 메신저 등을 통한 외부 전송 내역 실시간 기록 및 비인가 전송 차단 |

신용정보법 고시

(외부 전송 시 보호조치) |

개인신용정보 외부 전송 시 부서장 승인 절차 연동 및 승인 내역 저장 |

사용자 행위 중심의 직관적 분석 아키텍처

AI DLP / 유해차단 WebKeeper

AI DLP / 유해차단 WebKeeper

대한민국 제1금융권 80% 이상이 선택한 솔루션으로, 유해 사이트 차단을 넘어 생성형 AI 시대의 새로운 보안 표준을 제시합니다.

AI 활용 가이드라인 준수

- 이용자 대화 내용(명령어/응답값) 전체를 메신저 형태로 저장

- 부서/업무별 서비스 허용/차단 설정 (ChatGPT, Gemini 등)

- 개인정보 포함 답변 노출 시 마스킹 처리 지원

- 사후 감사를 위한 전송 파일 원본 저장 기능

강력한 웹 접속 제어 (URL Filtering)

- 국내 최대 규모의 클라우드 악성코드 배포지 DB 활용

- 비업무 무관 사이트(도박, 웹툰 등) 사용자별/시간대별 차단

- 외산 대비 50% 이상 높은 국내 웹환경 분류 정확도

- HTTPS 프록시 기술 기반의 정교한 카테고리 관리

WebKeeper AI DLP 통제 커버리지

업계 소식 및 패턴 변화에 실시간 대응하여 최다 서비스를 지원합니다.

ChatGPT

Google Gemini

MS Copilot

Claude 3

Clova X

Wrtn.

Perplexity

Deepseek

트래픽 규모별 라인업 (H/W Appliance)

| 모델명 |

S-500 |

S-700 |

S-2000 (10G) |

| 처리 용량 (Mbps) |

최대 150 Mbps |

최대 350 Mbps |

최대 2.0 Gbps |

| 권장 유저 수 |

~ 300 유저 |

~ 1,500 유저 |

엔터프라이즈 / IDC급 |

| 특장점 |

중소규모 최적화 |

전원 이중화 지원 |

10G 인터페이스 기본 장착 |

엔드포인트DLP Privacy-i

엔드포인트DLP Privacy-i

보안 솔루션 비대화로 인한 PC 부하를 획기적으로 줄이는 '싱글 에이전트' 전략의 결정체입니다.

10여 개의 보안 기술을 하나의 에이전트로

개인정보 암호화

USB/매체 제어

출력물 보안

인터넷 파일 업로드 제어

Mac DLP 지원

개인정보 자산 식별

최고 수준의 문서 검출력

- 국내 최다 13종 개인정보 패턴 (주민/면허/카드 등) 지원

- 이미지로 확장자 변조한 문서 파일 100% 탐지

- 5단계 이상 다단계 압축 속 평문 텍스트 추출

- 사용자가 직접 분류하고 소명하는 '자가 검출' 프로세스

통합 관리 및 보고 시스템

- 동일 콘솔에서 Windows 및 Mac 에이전트 통합 정책 관리

- 개인정보 보유 수량 및 흐름에 대한 실시간 대시보드

- 이상 징후 임계치 초과 시 관리자에게 즉각 경보 발송

- 정보 주체별/부서별 상세 유출 통계 보고서 자동 생성

DB 접근제어 DB-i

DB 접근제어 DB-i

데이터베이스 접근 통제부터 데이터 마이닝을 통한 개인정보 식별까지, DB 보안의 A to Z를 제공합니다.

DB-i 3단계 보안 체계

01

사후 감사 (Audit)

누가, 언제, 어떤 데이터에 접근했는지 100% 로깅하여 감사 증거 확보

02

실시간 모니터링

대량 데이터 조회, 비인가 IP 접근 등 이상 징후 실시간 탐지 및 경보

03

권한별 차단 (Block)

SQL 명령어 제어, 개인정보 마스킹, 결재 기반의 데이터 반출 통제

Full-Scan 개인정보 식별

단순히 스키마 분석에 그치지 않고, 실제 데이터를 샘플링하여 숨겨진 개인정보를 자동으로 찾아내는 데이터 마이닝 기술을 탑재하였습니다.

- 비정형 텍스트 내 개인정보 분리 추출

- 주기적인 스캔 예약 및 자산 현황 리포트

- 개인정보 보유 DB에 대한 우선 보안 정책 적용

폭넓은 DBMS 및 환경 지원

- RDBMS: Oracle, MS-SQL, MySQL, MariaDB, PostgreSQL, Tibero, Altibase 등

- BigData/NoSQL: MongoDB, Cassandra, Greenplum 등

- Cloud: AWS RDS, Azure SQL, Google Cloud SQL 지원

- 구축 방식: Gateway, Sniffing, Agent 방식 하이브리드 구성 지원

개인정보보호법 준수 현황

| 관련 조항 |

DB-i 기술적 구현 |

| 제29조 (안전조치의무) |

ID/PW 기반 접근 제어 및 비인가 접속 원천 차단 |

| 시행령 제30조 (접근통제) |

일정 횟수 이상 접속 실패 시 계정 잠금 및 권한 오남용 감시 |

| 시행령 제30조 (접근기록) |

6개월 이상의 접속 기록 보관 및 위변조 방지 기술 적용 |

서버DLP / 통합 보안 Server-i

서버DLP / 통합 보안 Server-i

리눅스/윈도우 서버 및 DB에 방치된 개인정보를 탐지하고, 백신 및 취약점 점검을 솔루션 하나로 통합 제공합니다.

🔍

서버 개인정보 관리 (Server DLP)

서버 내 파일 저장소, 로그 파일, 임시 폴더 등을 전수 조사하여 개인정보 포함 파일을 식별합니다.

- 주민번호, 운전면허번호 등 고유식별정보 체크섬 기반 정확한 탐지

- 검출된 개인정보 파일에 대한 즉시 파기 또는 안전한 암호화 조치

- 증분 검사 방식을 통한 시스템 부하 최소화 및 고속 검색 지원

🗄️

DB 디스커버 (DB Discovery)

DB 서버 내에 저장된 대량의 개인정보 데이터를 에이전트 없이 탐지하고 식별합니다.

- 에이전트 무설치 방식을 통해 상용 DBMS(Oracle, MySQL 등) 테이블 데이터 탐지

- DB Full-Scan 마이닝 기술로 보관된 전체 개인정보 현황 식별

- 20억 건 이상의 대용량 레코드도 성능 저하 없이 고속 탐지 지원

- 탐지된 레코드에 대한 Primary Key 정보 제공 및 삭제/업데이트 연동

⚙️

서버 취약점 점검 (Vulnerability Scanning)

컴퓨터 서버, 웹서버, DB 서버의 보안 약점을 자동 점검하고 신규 취약점을 차단합니다.

- 주요정보통신기반시설 및 금융보안원 기술적 점검 가이드 완벽 준수

- 글로벌 취약점 DB 연동을 통한 최신 침해 및 공격 사례 실시간 대응

- 불필요한 서비스 활성화, 취약한 설정 등 상시 탐지 및 자동화된 리포팅

🛡️

리눅스 서버 백신 (Antivirus)

Linux 환경에 최적화된 안티바이러스 엔진으로 랜섬웨어 및 악성코드를 원천 차단합니다.

- 추가 에이전트 설치 없이 Server-i 업데이트만으로 즉시 백신 구축

- 실시간 파일 시스템 감시를 통한 데이터 탈취 및 위변조 방지

- 글로벌 수준의 탐지 노하우를 바탕으로 변종 랜섬웨어 완벽 대응

지원 운영체제 (OS)

- RedHat/CentOS/Rocky: 5.x ~ 8.x 이상

- Ubuntu/Debian: 14.04 ~ 22.04 LTS

- Windows Server: 2008 R2 ~ 2022 세대

- Other: AIX, HP-UX, Solaris 등 Unix 환경 지원

도입 기대 효과

- 솔루션 통합을 통한 관리 포인트 단일화 및 PC 자원 절감

- ISMS-P 인증 및 개인정보보호 기술적 보호조치 100% 충족

- 해킹 사고 시 원본 파일 보존 및 실시간 유출 시도 차단

- 비용 절감 및 효율적인 보안 운영 환경 구축

네트워크DLP Mail-i

네트워크DLP Mail-i